Apache Struts(あぱっちすとらっつ)って何?

ここはとある中小企業。

今月からECサイトに携わることになった、ひらのちゃん。

WEBの知識はさっぱりな彼女がECサイトのセキュリティーに立ち向かう!ストーリーです。

気合と根性で乗り切れる…のか。

初心者の方でも簡単にわかる、かつ大事なセキュリティー知識をお届けします。

※この話はフィクションです。物語にでてくる会社はColorkrewではありません。

~とある中小企業の会議室~

結構えらい人:

結構えらい人:なんでもApache Strutsの脆弱性を突かれたそうで…我が社のECサイトも気をつけないといけないな。

ひらのさん、うちのは大丈夫だよね?もちろん対策してるよね?

ひらの:

ひらの:は、はい!もちろんです。あぱっちすとらっつなんて全く問題ありません!!!

そこそこえらい人:

そこそこえらい人: ひらの:

ひらの:任せてください。はっはっは…はは(´・ω・`)

~社内~

ひらの:

ひらの: すがわら:

すがわら: ひらの:

ひらの: すがわら:

すがわら: ひらの:

ひらの: すがわら:

すがわら: ひらの:

ひらの:そうですね、すみませんでした♡

それで、Apache Strutsって何ですか?脆弱性ってなんですか?脆弱性があったらどうなりますか?どうやって対応したらいいのですかーーーー!このまま何もしないと私クビになっちゃうかもしれません><

すがわら:

すがわら:一度にそんなにたくさん言われても答えられません。一つ一つあなたでもわかるように答えていくので、ちゃんと頭に叩き込んでください。

まずApache StrutsとはオープンソースのJava Webアプリケーションフレームワークです。

ひらの:

ひらの: すがわら:

すがわら:まず、フレームワークとは、様々なWebシステムの開発を行う際、開発作業を効率化してくれる機能やプログラムの骨格がまとめられたものです。

だからプログラムを書く際に、一から作るよりも少ない行数で済むんです。その反面、独自の決まりがあるため、学習コストはかかります。

そしてJavaはプログラム言語の一種です。

特徴としてプログラムを直接コンピュータが動かすのではなく、JVMという仮想マシンがコンピュータとプログラムの間を取り持つので、様々な種類のコンピュータに対応しやすい。

プログラム言語の中ではメジャーなものなので、採用されているシステムが多く、エンジニアの数も比較的多いです。

ということで、Apache Struts2はWeb上でサービスする様々なシステムをJavaで効率よく開発できるしくみということです。

料理に例えると、あらかじめ下ごしらえしておいた材料を使って、効率よく料理をつくるようなもの。

これだけかみ砕いて説明したら、ひらのさんでもわかりますよね?

ひらの:

ひらの:さすが、すがわらさんですね。

すがわら:

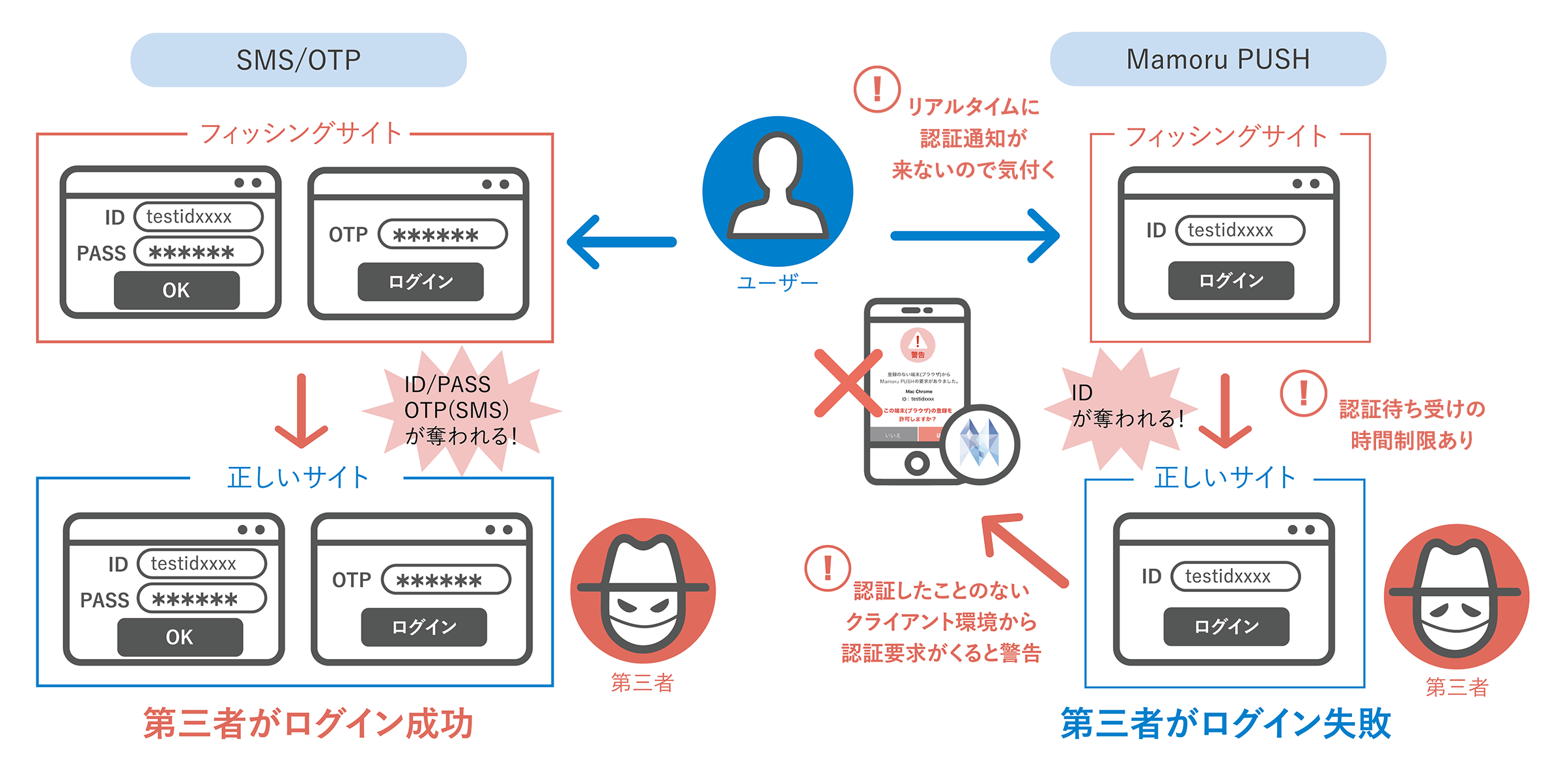

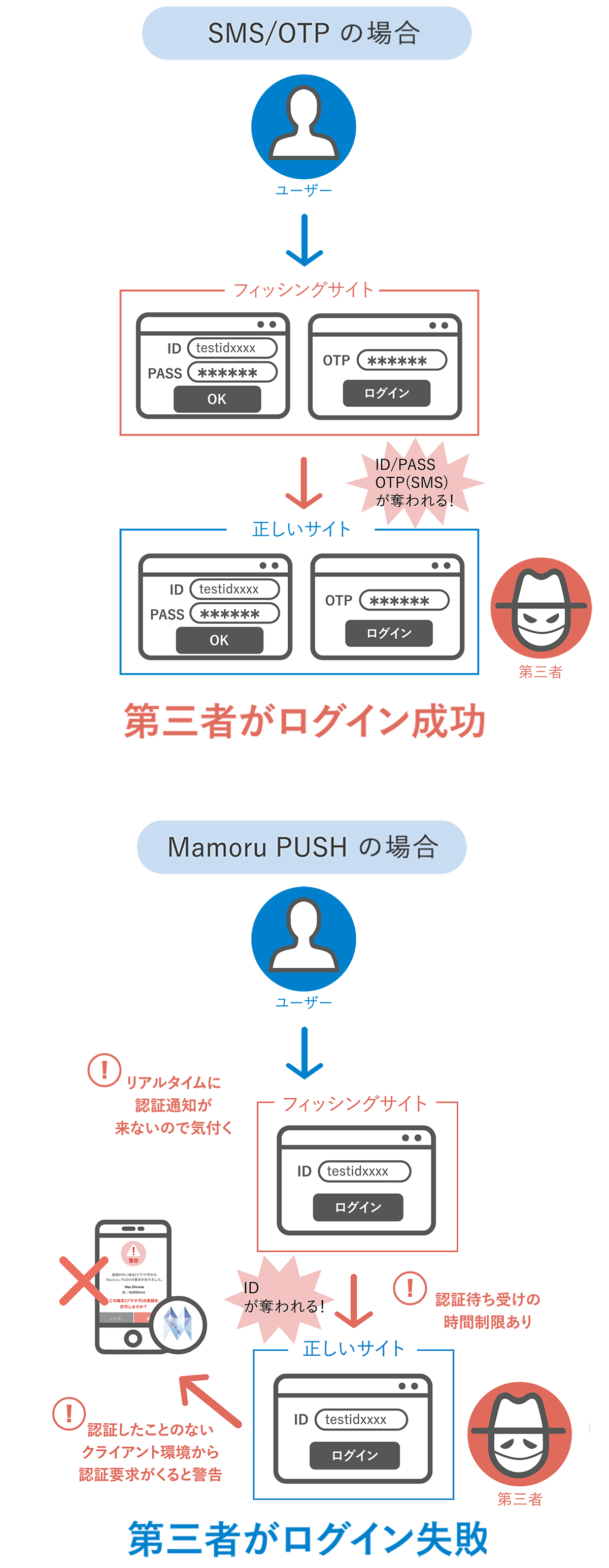

すがわら:それで、最近狙われているApache Struts2の脆弱性というのは、第三者が勝手にシステムを動かす事ができちゃうというもので、それが原因でWebサイトを書き換えられてしまったり、個人情報やクレジットカード情報などが盗み取られてしまったりするんですね。

先月もクレジットカードの情報流出する出来事があったと思いますが、この脆弱性をつかれたことが分かっています。

ひらの:

ひらの:第三者がシステム動かせるって何でもできちゃうじゃないですか!

脆弱性を修正さえすればいいんですかね?

すがわら:

すがわら:根本的な対策は、「パッチファイル」という脆弱性の穴を塞ぐプログラムを適用し、Apache Struts2を最新の状態にすること。

でも、それを適用すると他の部分に影響が出る可能性もあるので要注意ですね。

まあ今回はすぐに適用しないと攻撃に合う可能性が高いので、影響があってサービスが止まってしまうかもしれなくても最新の状態に適用すべきですね。

ひらの:

ひらの:勉強になります!

すがわら:

すがわら:さらにテスト環境を用意し、迅速にテストができるよう、できればテストも自動化できるようにしておければなおよいけどそこまでできるかは会社の判断次第かな。

ひらの:

ひらの:今から対応することはわかりましたけど、その対応をする前に攻撃されちゃったら終わりですよね。

すがわら:

すがわら:多分うちの会社でも何かしらの対応はしているから、後で聞いてみるといいよ。

ひらの:

ひらの:セキュリティー担当者のいわきりさんに、今どんな対策をとっているのか確認しなきゃ。

わふ?とかさんどぼっくす?とかまだまだ知らない単語がいっぱいで、頭がパンクしそうです。

今日はここら辺にしておきます。

すがわら:

すがわら: ひらの:

ひらの:本当すがわらさんに聞いてよかったです。

すがわら:

すがわら: ひらの:

ひらの:次回に続く…のかも?