PCI DSS(Payment Card Industry Data Security Standard) の最新バージョンである、v3.2.1への対応のために利用しました。

v3.2.1では、多要素認証の要件として、3つの認証要素である「記憶情報」、「所有情報」、「生体情報」の3種類のうち2種類以上を用いる必要があります。

さらに、多要素認証の要件を満たすには、認証機構間の独立性が重要とされています。

具体的には、1段階目の認証を突破しても2段階目の認証を突破することができない、1つの認証が破られても別の認証には影響がない、という状況を用意する必要があります。

これまでクライアント証明書(所有認証)とパスワードを利用してきましたが、上記の通り、クライアント証明書では認証の独立性が担保できないため、二要素目の認証として、Mamoru PUSHの利用を決めました。

実装が簡単なので、すばやく実装することが出来ました。

セキュリティに関しても非常に強固ですので、Mamoru PUSHを利用し、PCI DSSの最新バージョンを取得することが出来ました。

Mamoru PUSHのお見積もり、デモ体験は無料です。

まずはお気軽にご相談ください。

このウェブサイトでは、よりよいユーザー体験のためにCookieを使用しています。詳細は、Cookieに関する方針をご参照ください。OK をクリックまたは本サイトの利用を続行することで、我々がCookieを使用することに同意したとみなされます。

パスワードのみを利用した認証の方法は、

ユーザビリティとセキュリティ、どちらの観点でも破綻しつつあります。

ログイン認証が必要なサービスの利用が多い

1人平均14サイト

使いまわしているパスワードが多すぎる

1人平均3個

ID/パスワードの組合せが大量に流出

約150億件※1

パスワードの管理コストが膨大

約100億$※2

※各数値ともに自社調べ。※1:過去の事件で漏洩し蓄積された数。※2:アメリカ国内で年間あたり。

2要素認証とは、以下の要素のうち

種類の異なる2つの要素を組み合わせて認証する安全性の高い仕組みのことです。

例:PIN、パスワード

例:スマートフォン、ハードウェアトークン、乱数表など

例:指紋、手の静脈パターン、顔認識

256bitセキュリティー

鍵長が長く2の256乗の組み合わせを計算する必要がある。

通常は2の128乗の128bitセキュリティーの水準である。

2種類のトークン照合

2種類の桁数が長いトークン(特定時間内に1度しか使えないPW)を照合しているため、仕様の解析が困難かつ時間内のトークン計算が不可能。

第三者診断で高い評価

セキュリティー診断を三社に依頼。認証自体に関する指摘はなし。

サーバーの設定に関する影響の低い指摘があったが修正済み。

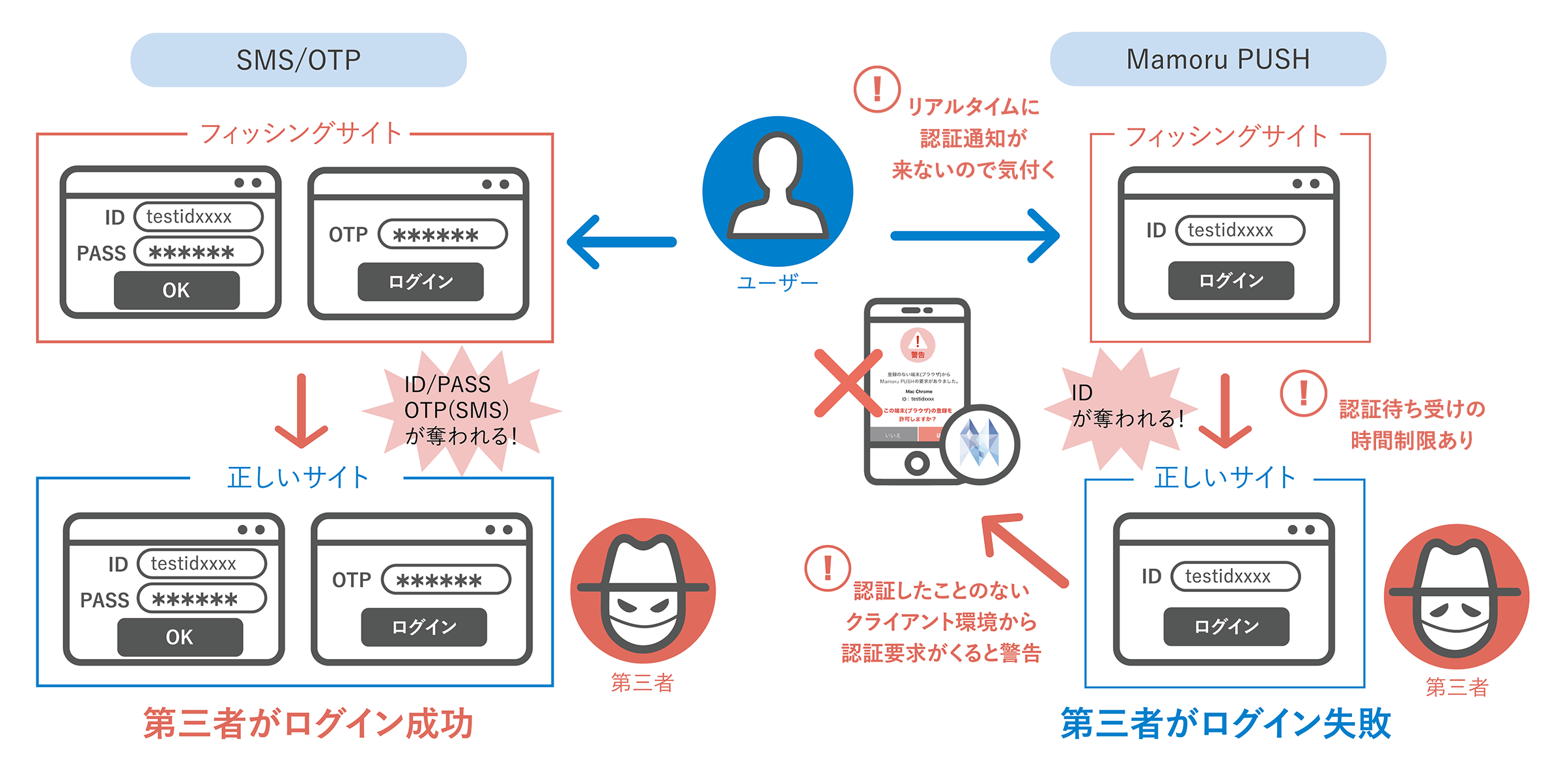

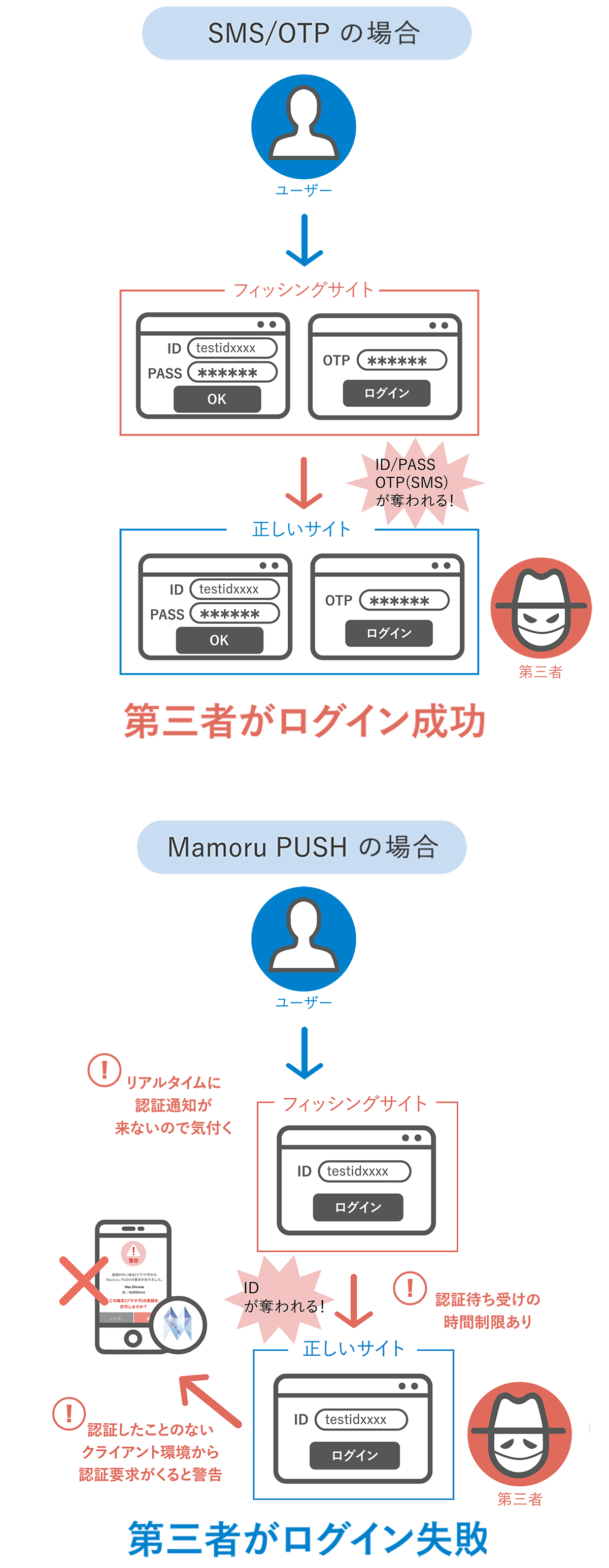

フィッシング対策として有効

Mamoru PUSHは、認証の待ち受け時間の制限と、認証するクライアント環境を記録しているため、

いつもと違う環境からの認証時に警告を出しユーザーに注意喚起を行っています。

IDとMamoruアプリを連携させるため

QRコードを読み取ってアクティベーションします。

ログイン画面からIDのみ入力しログインボタンをクリックするだけ。

アプリ側でログイン待受を開始します。

Mamoru PUSH連携したスマートフォンにプッシュ通知が届きます。

通知をタップするだけでログインが成功します。

IDとMamoruアプリを連携させるため

QRコードを読み取ってアクティベーションします。

アプリ側でログイン待受を開始します。

ログイン画面からIDのみ入力しログインボタンをクリックするだけ。

Mamoru PUSH連携したスマートフォンにプッシュ通知が届きます。

通知をタップするだけでログインが成功します。